Perito en informática: experto clave en casos legales

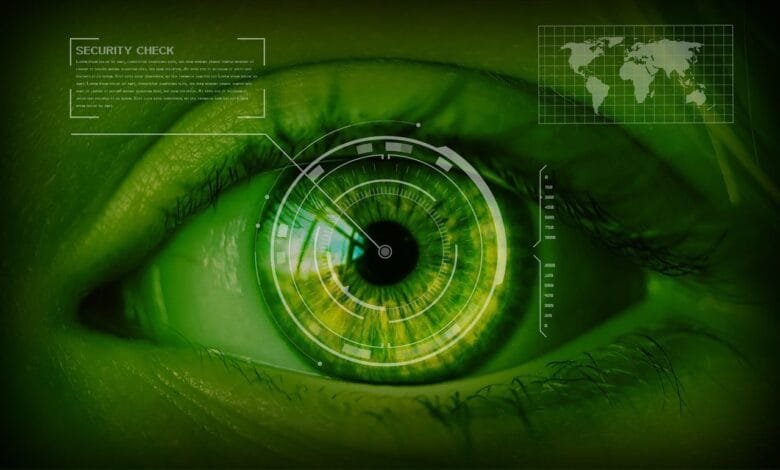

La tecnología ha transformado radicalmente nuestra sociedad, pero también ha generado nuevos tipos de conflictos y delitos que requieren expertise especializado. Cuando los tribunales necesitan desentrañar misterios digitales, analizar evidencias electrónicas o determinar la veracidad de pruebas tecnológicas, surge la figura del especialista forense digital: un profesional altamente capacitado que actúa como puente entre el mundo técnico y el jurídico.

En un panorama donde el 90% de los crímenes actuales involucran algún componente digital, estos expertos se han vuelto indispensables para garantizar que la justicia pueda aplicarse efectivamente en casos que involucran tecnología avanzada.

Perito en informática

Tabla de Contenidos

- Perito en informática

- Funciones del perito informático en casos legales

- Requisitos para ser perito en informática

- Tipos de peritajes informáticos

- Proceso de peritaje informático

- Herramientas del perito en informática

- Diferencia entre perito judicial y perito de parte

- Casos comunes donde actúa un perito informático

- Importancia del perito en informática en la era digital

- Cómo elegir un buen perito en informática

- Futuro de la peritación informática

- Preguntas Frecuentes de qué es un perito en informática

- Conclusión acerca de qué es un perito en informática

Un perito en informática constituye un profesional altamente especializado que posee conocimientos técnicos avanzados en sistemas computacionales, redes, seguridad digital y análisis forense de dispositivos electrónicos. Su función principal radica en examinar, analizar e interpretar evidencias digitales para posteriormente presentar conclusiones técnicas comprensibles ante tribunales, abogados y otras instancias legales.

Este especialista combina competencias técnicas profundas con habilidades comunicativas excepcionales, ya que debe traducir conceptos complejos del ámbito tecnológico al lenguaje jurídico. Su testimonio experto puede resultar determinante en casos donde la tecnología desempeña un papel crucial, desde fraudes bancarios hasta ciberacoso o violaciones de propiedad intelectual.

La figura del perito informático ha evolucionado significativamente durante las últimas décadas. Inicialmente, estos profesionales se limitaban al análisis básico de computadoras personales, pero actualmente deben dominar ecosistemas tecnológicos complejos que incluyen dispositivos móviles, sistemas de almacenamiento en la nube, redes sociales, criptomonedas y tecnologías emergentes como la inteligencia artificial.

Su expertise abarca múltiples disciplinas: programación, administración de sistemas, seguridad informática, recuperación de datos, análisis de malware y conocimientos básicos del sistema judicial. Esta combinación única los convierte en profesionales altamente valorados tanto por despachos legales como por empresas que requieren investigaciones internas o evaluaciones de seguridad.

Funciones del perito informático en casos legales

Las responsabilidades del perito informático en el ámbito judicial son extensas y variadas. Su función primordial consiste en examinar evidencias digitales aplicando metodologías científicas rigurosas que garanticen la integridad y admisibilidad legal de los hallazgos presentados.

Una de sus tareas fundamentales involucra la preservación de evidencias digitales mediante técnicas especializadas que mantienen inalterada la información original. Esto incluye la creación de copias forenses bit-a-bit, el establecimiento de cadenas de custodia documentadas y la aplicación de algoritmos criptográficos que verifican la autenticidad de los datos analizados.

El análisis forense digital representa otro componente esencial de su trabajo. Los peritos utilizan herramientas sofisticadas para recuperar archivos eliminados, reconstruir actividades del usuario, analizar comunicaciones digitales y identificar rastros de actividad maliciosa. Este proceso requiere conocimientos avanzados sobre sistemas operativos, estructuras de datos y técnicas de recuperación de información.

La elaboración de informes periciales constituye una competencia crítica. Estos documentos deben presentar conclusiones técnicas de manera clara, objetiva e imparcial, utilizando terminología comprensible para profesionales del derecho que pueden carecer de formación técnica especializada.

Durante los procesos judiciales, el perito informático debe comparecer como testigo experto, explicando sus metodologías, defendiendo sus conclusiones y respondiendo preguntas de abogados y jueces. Esta fase requiere habilidades comunicativas excepcionales y la capacidad de mantener objetividad bajo presión.

Adicionalmente, estos profesionales pueden participar en investigaciones corporativas, auditorías de seguridad y evaluaciones de cumplimiento regulatorio, expandiendo su ámbito de acción más allá del sistema judicial tradicional.

Requisitos para ser perito en informática

Convertirse en perito informático demanda una combinación específica de formación académica, experiencia práctica y certificaciones profesionales que validen competencias técnicas y metodológicas.

La formación académica tradicionalmente requiere títulos universitarios en ingeniería informática, ciencias de la computación, ingeniería de sistemas o disciplinas relacionadas. Sin embargo, algunos profesionales acceden a esta especialización desde carreras complementarias como criminalística, derecho con especialización tecnológica o administración de empresas con enfoque en sistemas de información.

Las certificaciones profesionales resultan fundamentales para establecer credibilidad y demostrar competencias actualizadas. Entre las más reconocidas se encuentran: Certified Computer Security Incident Handler (CSIH), Certified Forensic Computer Examiner (CFCE), SANS Certified Incident Handler (GCIH) y certificaciones específicas de fabricantes como EnCase Certified Examiner (EnCE) o AccessData Certified Examiner (ACE).

La experiencia práctica representa un requisito indispensable. Los aspirantes deben acumular años trabajando en administración de sistemas, seguridad informática, análisis forense o investigación de incidentes cibernéticos. Esta experiencia proporciona comprensión profunda de tecnologías, metodologías y mejores prácticas aplicables en contextos periciales.

Adicionalmente, muchas jurisdicciones exigen registro oficial en colegios profesionales o entidades reguladoras que supervisan la actividad pericial. Este registro implica cumplir requisitos específicos, mantener formación continua y adherirse a códigos éticos profesionales.

Las habilidades comunicativas son igualmente importantes. Los peritos deben dominar técnicas de presentación, redacción técnica y comunicación efectiva con audiencias no especializadas. Algunos programas formativos incluyen módulos sobre testimonio experto y comunicación en contextos legales.

Tipos de peritajes informáticos

El campo de la peritación informática abarca múltiples especialidades, cada una enfocada en aspectos específicos de la tecnología digital. Esta diversificación responde a la creciente complejidad del ecosistema tecnológico contemporáneo.

El análisis forense de dispositivos constituye la modalidad más tradicional. Involucra el examen exhaustivo de computadoras, servidores, dispositivos móviles y medios de almacenamiento para recuperar información relevante. Los peritos especializados utilizan técnicas avanzadas para acceder a datos ocultos, archivos cifrados y evidencias de manipulación del sistema.

La peritación de redes y comunicaciones se centra en analizar tráfico de red, logs de servidores, comunicaciones digitales y actividad en línea. Estos especialistas pueden rastrear conexiones, identificar fuentes de ataques cibernéticos y reconstruir secuencias de eventos que ocurrieron a través de infraestructuras de red complejas.

El análisis de aplicaciones y software involucra examinar código fuente, identificar vulnerabilidades, analizar malware y evaluar funcionalidades de programas específicos. Esta especialidad resulta crucial en casos de propiedad intelectual, ingeniería inversa y disputas contractuales relacionadas con desarrollo de software.

La peritación de bases de datos requiere expertise en sistemas de gestión de información, integridad de datos y recuperación de registros eliminados o modificados. Los profesionales especializados pueden identificar manipulaciones, auditar cambios históricos y verificar la consistencia de información almacenada.

El análisis de criptomonedas y blockchain representa una especialidad emergente que demanda comprensión profunda de tecnologías distribuidas, transacciones digitales y técnicas de anonimización. Estos peritos pueden rastrear movimientos de fondos, identificar carteras digitales y analizar patrones de transacciones sospechosas.

Proceso de peritaje informático

La metodología pericial informática sigue protocolos estrictos diseñados para garantizar la validez científica y admisibilidad legal de los resultados obtenidos. Este proceso sistemático comienza desde el momento de identificación de evidencias potenciales.

La fase de preservación constituye el primer paso crítico. Los peritos deben asegurar que dispositivos electrónicos y datos digitales permanezcan inalterados durante su manipulación. Esto involucra técnicas especializadas como el aislamiento de red, creación de imágenes forenses bit-a-bit y documentación fotográfica exhaustiva del estado inicial de los equipos.

Durante la etapa de adquisición, se crean copias exactas de medios de almacenamiento utilizando herramientas certificadas que garantizan integridad matemática. Los peritos calculan valores hash criptográficos que permiten verificar posteriormente que ningún dato ha sido alterado durante el proceso de análisis.

La fase analítica representa el componente más intensivo del peritaje. Los especialistas utilizan software forense avanzado para examinar estructuras de archivos, recuperar datos eliminados, analizar metadatos y reconstruir líneas temporales de actividad. Este proceso puede extenderse semanas o meses dependiendo de la complejidad del caso.

La documentación del proceso debe ser meticulosa y completa. Cada paso ejecutado, herramienta utilizada y hallazgo identificado debe quedar registrado de manera que otros profesionales puedan reproducir el análisis y verificar las conclusiones presentadas.

Finalmente, la elaboración del informe pericial sintetiza metodologías aplicadas, hallazgos relevantes y conclusiones técnicas en formato comprensible para audiencias legales. Este documento debe mantener objetividad científica mientras presenta información técnica de manera accesible.

Herramientas del perito en informática

Los profesionales especializados en peritación informática dependen de un arsenal tecnológico sofisticado que incluye tanto hardware especializado como software forense de última generación.

Entre las herramientas de software más utilizadas destacan EnCase Forensic, FTK (Forensic Toolkit), X-Ways Forensics y Autopsy. Estas plataformas proporcionan capacidades avanzadas para análisis de sistemas de archivos, recuperación de datos eliminados, análisis de comunicaciones digitales y generación de informes periciales profesionales.

Para casos específicos, los peritos utilizan herramientas especializadas como Cellebrite para dispositivos móviles, Wireshark para análisis de tráfico de red, Volatility para análisis de memoria RAM y herramientas propietarias desarrolladas por fabricantes específicos de hardware.

El hardware especializado incluye bloqueadores de escritura que previenen modificaciones accidentales de evidencias, dispositivos de clonado forense que crean copias bit-a-bit de medios de almacenamiento y estaciones de trabajo de alto rendimiento optimizadas para procesamiento intensivo de datos.

Los peritos también emplean herramientas de análisis de redes como dispositivos de captura de paquetes, analizadores de espectro para comunicaciones inalámbricas y equipos especializados para interceptación de comunicaciones digitales en contextos legalmente autorizados.

La validación de herramientas representa un aspecto crítico del trabajo pericial. Los profesionales deben verificar regularmente que su software y hardware funcionan correctamente, mantienen certificaciones actualizadas y producen resultados reproducibles y confiables.

Diferencia entre perito judicial y perito de parte

El sistema legal reconoce dos modalidades principales de peritación informática que difieren significativamente en términos de designación, objetivos y responsabilidades profesionales.

El perito judicial es designado directamente por el tribunal y actúa como auxiliar imparcial de la justicia. Su función consiste en proporcionar análisis técnico objetivo sin favorecer a ninguna de las partes involucradas en el proceso. Estos profesionales deben mantener estricta neutralidad y basar sus conclusiones exclusivamente en evidencias técnicas verificables.

Por el contrario, el perito de parte es contratado por una de las partes procesales (demandante, demandado, fiscal o defensa) para respaldar su posición legal mediante análisis técnico especializado. Aunque debe mantener honestidad profesional, su trabajo se orienta hacia la identificación de elementos que favorezcan la estrategia legal de quien lo contrata.

Las responsabilidades éticas varían entre ambas modalidades. Los peritos judiciales deben adherirse a principios de imparcialidad absoluta, mientras que los peritos de parte pueden enfocar sus análisis en aspectos específicos solicitados por sus contratantes, siempre manteniendo veracidad y rigor científico.

La metodología aplicada generalmente es similar en ambos casos, pero el enfoque del análisis puede diferir. Los peritos judiciales tienden a realizar evaluaciones comprehensivas, mientras que los peritos de parte pueden concentrarse en aspectos particulares relevantes para la estrategia legal específica.

Casos comunes donde actúa un perito informático

Los especialistas en peritación informática intervienen en una amplia gama de situaciones legales que reflejan la creciente digitalización de actividades comerciales, personales y delictivas en la sociedad contemporánea.

Los casos de fraude digital representan una categoría frecuente que incluye estafas bancarias en línea, manipulación de registros contables digitales, falsificación de documentos electrónicos y esquemas de phishing sofisticados. Los peritos analizan transacciones sospechosas, rastrean flujos de dinero digital y identifican métodos utilizados por perpetradores para evadir sistemas de seguridad.

El ciberacoso y amenazas digitales constituye otro ámbito significativo de intervención. Estos casos involucran análisis de comunicaciones electrónicas, identificación de autores de mensajes anónimos, rastreo de actividad en redes sociales y evaluación de daños psicológicos causados por comportamientos digitales abusivos.

Las disputas de propiedad intelectual requieren expertise para analizar código fuente, identificar similitudes entre software, evaluar violaciones de derechos de autor digitales y determinar autoría de contenidos tecnológicos. Los peritos pueden comparar algoritmos, estructuras de datos y metodologías de implementación para establecer evidencias de copia o desarrollo independiente.

Los casos de pornografía infantil demandan protocolos especiales debido a la sensibilidad del material involucrado. Los peritos deben aplicar técnicas forenses avanzadas para identificar, clasificar y presentar evidencias mientras minimizan exposición a contenidos perturbadores y cumplen regulaciones estrictas sobre manejo de material ilícito.

Las investigaciones corporativas incluyen casos de robo de información confidencial, espionaje industrial, violaciones de políticas de uso tecnológico y auditorías de cumplimiento regulatorio. Estos peritajes a menudo involucran análisis de grandes volúmenes de datos y colaboración con equipos legales especializados en derecho corporativo.

Importancia del perito en informática en la era digital

La transformación digital acelerada de los últimos años ha elevado exponencialmente la relevancia de los peritos informáticos en el sistema judicial y empresarial contemporáneo.

El crecimiento del cibercrimen presenta desafíos sin precedentes para autoridades legales tradicionales. Según estadísticas recientes, más del 85% de los delitos actuales involucra algún componente digital, desde el uso de dispositivos móviles para coordinar actividades ilícitas hasta sofisticados ataques cibernéticos contra infraestructuras críticas. Los peritos informáticos proporcionan expertise esencial para investigar, comprender y presentar evidencias relacionadas con estos crímenes emergentes.

La complejidad tecnológica creciente de dispositivos y sistemas requiere conocimientos especializados que superan las capacidades de investigadores tradicionales. Los peritos informáticos actúan como intérpretes entre el mundo técnico y el legal, traduciendo conceptos complejos a terminología comprensible para jueces, abogados y jurados sin formación técnica especializada.

La evolución de regulaciones digitales en ámbitos como protección de datos personales, comercio electrónico y ciberseguridad ha creado nuevas categorías de disputas legales que requieren análisis técnico especializado. Los peritos informáticos ayudan a determinar cumplimiento regulatorio y evaluar violaciones de normativas digitales complejas.

El impacto económico de incidentes cibernéticos motiva a organizaciones a invertir significativamente en capacidades periciales preventivas y reactivas. Las empresas reconocen que contar con expertise pericial interno o contratado puede resultar determinante para proteger activos digitales y responder efectivamente a incidentes de seguridad.

La democratización tecnológica ha puesto herramientas digitales sofisticadas al alcance de usuarios sin formación técnica, generando nuevos tipos de conflictos que requieren análisis especializado para determinar intencionalidad, competencia técnica y responsabilidad legal.

Cómo elegir un buen perito en informática

La selección de un perito informático competente puede resultar determinante para el éxito de estrategias legales que involucran componentes tecnológicos significativos.

La experiencia comprobada constituye el criterio fundamental de evaluación. Los profesionales ideales deben demostrar trayectorias extensas trabajando en casos similares, preferiblemente con resultados exitosos documentados. Es recomendable verificar participación previa en casos de complejidad comparable y solicitar referencias de clientes anteriores o colegas profesionales.

Las certificaciones profesionales proporcionan validación objetiva de competencias técnicas. Peritos calificados típicamente poseen múltiples certificaciones reconocidas internacionalmente, como CISSP (Certified Information Systems Security Professional), GCFA (GIAC Certified Forensic Analyst) o certificaciones específicas de herramientas forenses como EnCE (EnCase Certified Examiner).

La especialización temática debe alinearse con los requerimientos específicos del caso. Algunos peritos se especializan en dispositivos móviles, otros en análisis de redes, análisis financiero digital o recuperación de datos. La selección debe considerar la naturaleza técnica particular del caso en cuestión.

Las habilidades comunicativas resultan cruciales dado que los peritos deben presentar testimonios comprensibles ante audiencias no especializadas. Durante entrevistas iniciales, es importante evaluar capacidad para explicar conceptos técnicos complejos utilizando terminología accesible y analogías efectivas.

La disponibilidad temporal debe considerarse cuidadosamente, especialmente en casos con plazos ajustados. Los peritos más competentes suelen tener agendas ocupadas, por lo que planificación anticipada resulta esencial para asegurar disponibilidad durante períodos críticos del proceso legal.

El costo de servicios debe evaluarse en relación con la complejidad del caso y potencial impacto de resultados periciales. Mientras que servicios especializados pueden representar inversiones significativas, el costo de peritajes inadecuados puede resultar exponencialmente mayor en términos de resultados legales adversos.

Futuro de la peritación informática

El horizonte de la peritación informática está siendo redefinido por tecnologías emergentes que presentan tanto oportunidades como desafíos sin precedentes para profesionales del sector.

La inteligencia artificial está transformando tanto las herramientas disponibles para peritos como los tipos de casos que deben investigar. Herramientas de IA pueden acelerar significativamente análisis de grandes volúmenes de datos, identificar patrones complejos y automatizar tareas repetitivas. Simultáneamente, los peritos deben desarrollar competencias para analizar sistemas de IA, identificar sesgos algorítmicos y evaluar decisiones automatizadas en contextos legales.

Las tecnologías blockchain y criptomonedas presentan nuevos desafíos analíticos. Los peritos deben comprender arquitecturas distribuidas, técnicas de anonimización avanzadas y mecanismos de consenso descentralizados. La naturaleza inmutable de blockchain puede proporcionar evidencias irrefutables, pero también requiere metodologías analíticas completamente nuevas.

El Internet de las Cosas (IoT) está expandiendo exponencialmente el universo de dispositivos potencialmente relevantes para investigaciones periciales. Desde vehículos conectados hasta electrodomésticos inteligentes, los peritos deben desarrollar capacidades para analizar ecosistemas tecnológicos complejos e interconectados que generan volúmenes masivos de datos contextuales.

La computación cuántica emergente plantea interrogantes fundamentales sobre técnicas criptográficas actuales. Los peritos deben prepararse para un futuro donde algoritmos de cifrado tradicionales pueden volverse obsoletos y nuevas metodologías de seguridad digital requerirán expertise completamente renovado.

Las regulaciones de privacidad cada vez más estrictas están modificando metodologías periciales tradicionales. Los profesionales deben equilibrar necesidades investigativas con protecciones de datos personales, desarrollando técnicas que preserven privacidad mientras mantienen efectividad analítica.

Preguntas Frecuentes de qué es un perito en informática

¿Cuánto tiempo toma completar un peritaje informático?

La duración de un peritaje informático varía considerablemente según la complejidad del caso, volumen de datos a analizar y recursos disponibles. Casos simples pueden completarse en pocos días, mientras que investigaciones complejas pueden extenderse varios meses. Factores determinantes incluyen cantidad de dispositivos involucrados, nivel de cifrado presente y necesidad de recuperar datos eliminados o dañados.

¿Cuáles son los costos típicos de contratar un perito en informática?

Los honorarios de peritos informáticos fluctúan significativamente según experiencia, especialización y ubicación geográfica. Las tarifas pueden oscilar desde 150 hasta 500 por hora para análisis estándar, mientras que casos especializados pueden superar $1,000 por hora. Muchos profesionales ofrecen presupuestos fijos para proyectos específicos, especialmente cuando el alcance del trabajo está bien definido.

¿Qué validez legal tienen los informes periciales informáticos?

Los informes periciales informáticos poseen validez legal completa cuando son elaborados por profesionales certificados siguiendo metodologías científicamente aceptadas. Su admisibilidad en tribunales depende de cumplir estándares probatorios como las reglas de Daubert o Frye, que evalúan confiabilidad científica, metodología aplicada y calificaciones del perito que los elabora.

¿Pueden los peritos informáticos trabajar con dispositivos dañados?

Los peritos especializados pueden recuperar información de dispositivos físicamente dañados utilizando técnicas avanzadas de recuperación de datos. Esto incluye reparación de componentes electrónicos, extracción directa de chips de memoria y reconstrucción de estructuras de datos corruptas. Sin embargo, el éxito depende del tipo y severidad del daño presente.

¿Es necesario entregar contraseñas y claves de acceso al perito?

Idealmente, proporcionar credenciales de acceso facilita y acelera el proceso pericial. Sin embargo, los peritos informáticos poseen herramientas y técnicas especializadas para superar protecciones de seguridad cuando sea legalmente apropiado. La decisión de compartir contraseñas debe evaluarse considerando implicaciones de privacidad y estrategia legal específica del caso.

¿Qué garantías de confidencialidad ofrecen los peritos informáticos?

Los peritos en informática profesionales están sujetos a estrictas obligaciones de confidencialidad que protegen información sensible manejada durante investigaciones. Típicamente firman acuerdos de no divulgación específicos y mantienen protocolos de seguridad rigurosos para proteger datos de clientes. Violaciones de confidencialidad pueden resultar en sanciones profesionales y responsabilidades legales significativas.

Conclusión acerca de qué es un perito en informática

El perito en informática representa una figura profesional indispensable en el panorama legal contemporáneo, donde la tecnología permea prácticamente todos los aspectos de la actividad humana. Su expertise técnico especializado proporciona claridad y objetividad científica en casos complejos que involucran evidencias digitales, cibercrímenes y disputas tecnológicas.

La creciente sofisticación de amenazas cibernéticas, junto con la proliferación de dispositivos conectados y sistemas digitales complejos, garantiza que la demanda por servicios periciales informáticos continuará expandiéndose exponencialmente. Los profesionales que aspiren a destacar en este campo deben mantener formación continua, adaptabilidad tecnológica y compromiso inquebrantable con estándares éticos y metodológicos rigurosos.

La selección cuidadosa de un perito en informática y calificado puede resultar determinante para el éxito de estrategias legales que involucren componentes tecnológicos significativos. Su capacidad para traducir complejidades técnicas en conclusiones comprensibles y legalmente admisibles los convierte en aliados invaluables para abogados, tribunales y organizaciones que enfrentan desafíos digitales contemporáneos.